作成日:2014/7/22

更新日:2014/7/23

2014/8/27

ベネッセコーポレーション(以下、ベネッセ社)の顧客情報流出問題で、システム再委託先のシステムエンジニアが先週、不正競争防止法違反(営業秘密の複製)容疑で逮捕されました。これに伴い、情報流出がどうやって行われたか、ある程度の状況が判明してきました。

今回は現時点で判明した情報をもとに、問題点と今後の方向性について述べてみようと思います。

容疑者逮捕までの経緯

まず、今回の事件を時系列で再確認します。

| 日時 | 概要 |

| 6月26日(木) 以降 | ベネッセ社に対して、「ベネッセ社のみに登録した情報で別業者(ジャストシステム社)のダイレクトメールが届いている」という顧客からの問い合わせが急増。 |

| 6月27日(金) | ベネッセ社、内部調査を開始。 |

| 6月28日(土) | ベネッセ社、緊急対策本部を設置。 |

| 6月30日(月) | ベネッセ社、監督官庁である経済産業省に状況の報告と今後の対応について相談。また、所轄の警察にも状況の報告と対応について相談。 |

| 7月4日(金) | ベネッセ社、流出情報と思われる名簿を販売する名簿事業者を把握し、当該名簿を入手。ベネッセ社のデータとマッチングさせた結果、ベネッセ社が保有するデータが漏えいした可能性が極めて高いと判断。 |

| 7月7日(月) | ベネッセ社、社内調査を進める中で、特定のデータベースから何らかの形で外部に顧客情報が持ち出されていたことが判明。 ベネッセ社からの相談に基づき、警察が捜査を開始。 |

| 7月8日(火) | ベネッセ社、漏えいした顧客情報拡散、及び二次被害の防止のため、ジャストシステム社と名簿事業者に対して、名簿の利用・販売の中止を求める書簡(内容証明郵便)を発送。 |

| 7月9日(水) | ベネッセ社、記者会見を開き、個人情報の流出を発表。 |

| 7月10日(木) | ベネッセ社から流出した個人情報をジャストシステム社が使用したとする報道が拡大。 |

| 7月11日(金) | ジャストシステム社、名簿事業者から入手した個人情報を削除するとコメントを発表。 |

| 7月12日(土) | ベネッセ社、ジャストシステム社のコメントに対し、積極的に情報開示し、自主的に警察の捜査へ全面的に協力することを強く要請。 |

| 7月15日(火) | ベネッセ社、個人情報漏えい事故調査委員会を発足。 |

| 7月17日(木) | 不正競争防止法違反(営業秘密の複製)容疑で再委託先のシステムエンジニアを逮捕。 |

(ベネッセ社プレスリリース、及び報道各社の情報に基づき、デルタエッジコンサルタントで作成)

ベネッセ社は逮捕されたシステムエンジニアについて、

- ベネッセ社業務に従事している期間中、複数回、データベースにアクセスしていたログを確認している。

- 担当業務のために今般お客様情報を不正に持ち出したデータベースへの正規のアクセス権限を付与されていた。

- 上記アクセス権限によりデータベースにアクセスし、お客様情報を閲覧し、データを取得していた。

と発表しております。

容疑者は昨年末から今年6月までベネッセ社の貸与パソコンから顧客DBにアクセスし、私物のスマートフォンに顧客情報をコピーし、名簿業者に複数回に分け、数百万円で売ったと供述しています。

ベネッセ社のどこが問題だったか?

今回の事件では、個人情報流出が発覚してからおよそ3週間、警察の捜査が開始してから2週間で容疑者逮捕という結果となりました。報道ではベネッセ社に対して批判的な論調が多いように見受けられますが、少なくともベネッセ社のセキュリティルールやログ等の保存状況が良好であったことから、早期に流出ルートが把握され、容疑者の特定に至ったと考えられます(もちろん、容疑者が自分のIDで操作するなど、無計画な要素もありましたが)。ここで、幾つか報道で問題点とされている内容について検証しようと思います。

①流出した顧客情報が数百万件となったのは、顧客情報DB統合のため

ベネッセ社では2010年に、サービスごとに分かれていた顧客情報DBを統合していました。ベネッセ社として顧客情報を一括管理する一方で、情報件数が100万件単位から1000万件単位となり、流出被害を拡大させたという主張があります。

しかしながら、筆者も幾つか経験しておりますが、CRMの観点から言えば顧客DBの統合は大きな流れの一つです。詳細は省きますが、同一の顧客が複数のサービスを利用する場合、統合化したDBを中心にサービス横断的に情報を活用することで、企業、顧客双方の利便性が高まる等のメリットがあるのは事実です。今回の流出情報も恐らくは統合されたコア情報である氏名、住所、電話番号等であり、別管理されていると思われる請求情報(銀行口座やクレジットカード番号等)やサービス毎に分散されている成績情報は流出していないようです。問題とすべきなのは、DB統合ではなく、いかにして統合DBの情報を一括処理させないようにするか、というところだと思われます。

② 外部の、しかも再委託先の者にデータベース権限を付与しすぎている

一般の方から見ればなぜ?と思われる部分ですが、システム開発に関わったことのある方ならご承知の通り、日本国内のシステム開発のほとんどは社外の委託業者に依存しており、社員はその管理者となっています。技術的なスキルが必要とされるほど、外部に依存せざるを得ないのが現状です。よって、外部の再委託先の者であろうと、必要であれば広範囲な権限を付与せざるを得ないのが実情です。しかしながら、その強力な権限の使用をけん制するための管理手順が不十分だったであろうことは問題視すべきです。

容疑者は私物のスマートフォンを充電のため貸与PCに接続したらブロックされなかったため、犯罪に及んだといわれていますが、ここから類推できるのは、恐らくは常時、本番DBにアクセス可能な貸与PCで作業を行っていたであろうということです。システムの開発や保守の担当とはいえ、基本的には開発用DBで開発や修正を行っているはずであり、本番DBにアクセスする理由はトラブル調査のためのデータ確認等、そんなにあるはずはないと思います。よって、対応策の一つとしては、

・常時使用する開発PCから本番アクセス機能を外す

・本番DBアクセス専用のPCを別途準備し、社員の目の届く範囲に設置する

・本番DBにアクセスする(専用PCを使用する)際は利用申請を行う。

といった対策が必要になると思います。さらに、定期的にアクセスログと申請書の突合を行い、無断でアクセスがされていないか確認することも必要だと思います。

③ USBポート経由で私物のスマートフォンにデータコピーが可能

私物のスマホを持ち込むことについては賛否両論あると思います。常時手元にあるのは問題ですが、緊急連絡手段として持ち込み、通常は鞄にしまうような運用を許容するケースもあると思います。ここで問題なのは、USBポート経由でPCに接続した際にデータコピーが可能だったことです。公開されている情報から類推すると、USBメモリーやCD-Rドライブ等はブロックされていたようです。容疑者のスマートフォンを接続した際にそのブロック機能が作動しなかったようです。これがすべてのスマートフォンなのか特定の機種なのかわかりませんが、ベネッセ社のセキュリティ担当がタイムリーに対応できていたかが問題だと思います。

また、先回のレポートでも言及しましたが、容疑者を含む委託先の状況が社員から確認しにくい状況だったと思います。過度の監視は逆効果になりますが、社員は管理責任を負う訳ですから、適宜委託先の状況を目視確認する状況であれば、心理的な抑制効果も期待できると思います。

システムログモニタリングの再検討

今回の事件でベネッセ社が問題とすべきなのは、自分たちで情報流出を検知することができず、顧客からの問い合わせが増加して初めて状況を認知したことにあると思います。容疑者は昨年末くらいからデータコピーを始めていたそうなので、およそ半年間もベネッセ社では情報流出に気付かなかったことになります。

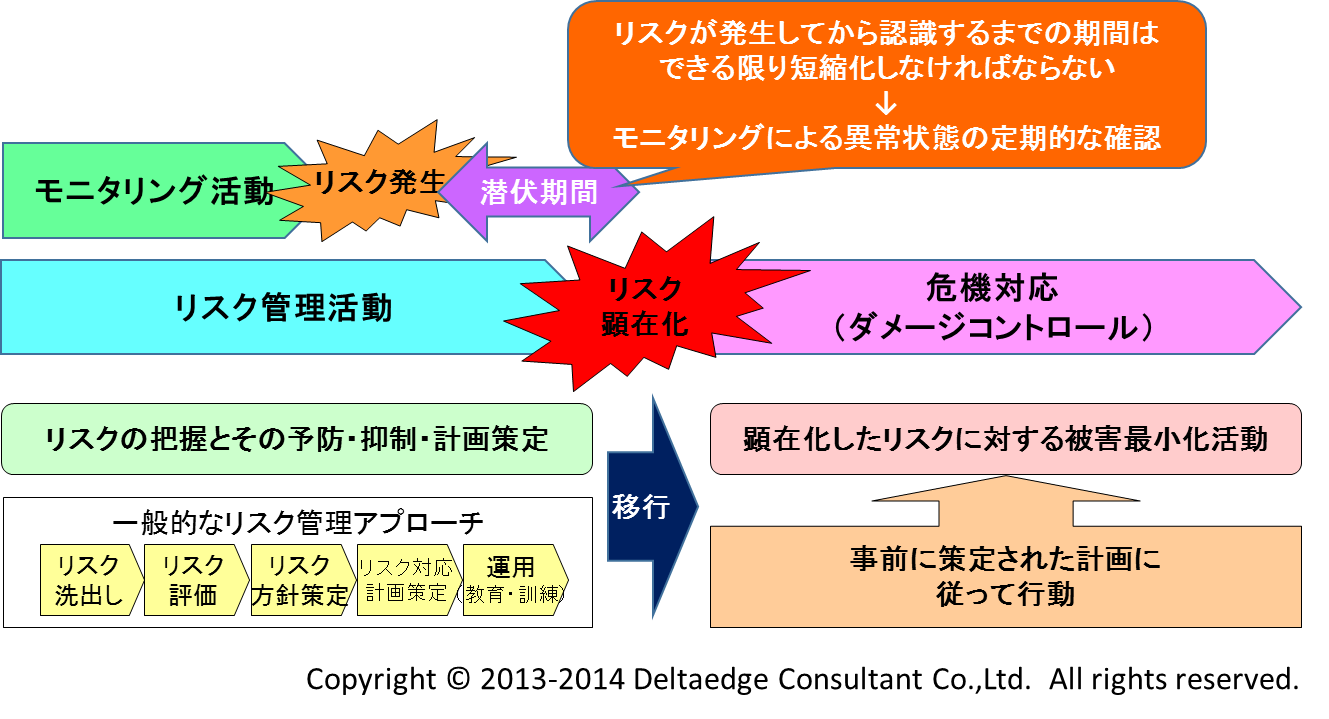

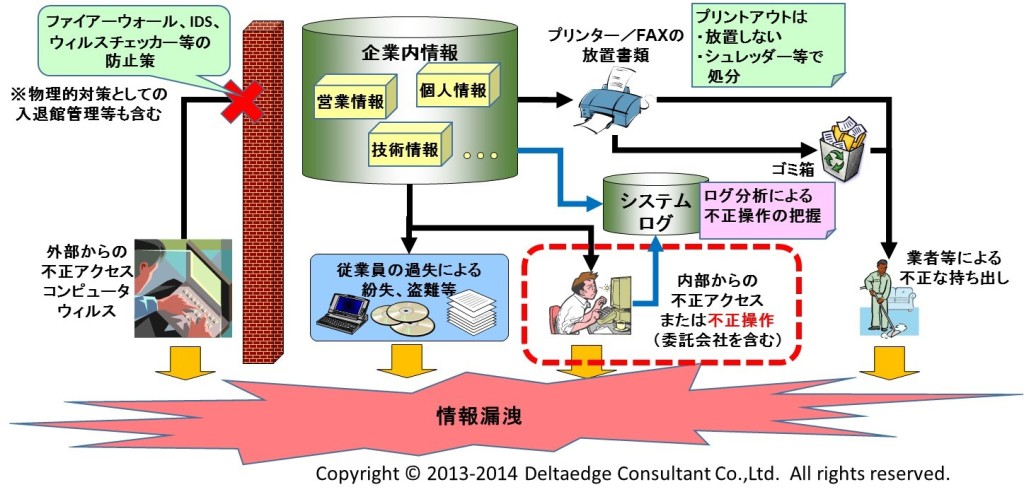

個人情報や技術情報等、社内の機密情報の漏洩においては内部犯行のリスクを頭に入れておくべきなのですが、実際の対策上は大きな穴となっているケースがよく見受けられます。リスク管理の観点では、リスクというのはあくまでも潜在的なものであり、リスクが発生するタイミングとリスクが顕在化するタイミングとのタイムラグの大きさが、その後のダメージコントロール上大きな差を生むことになります。地震であればリスクの発生と顕在化のタイムラグはほとんどありませんが、今回の様に、顧客データのコピー、流出が始まって半年間も潜伏期間があると、流出情報は広範囲に展開されてしまい、完全な回収はほぼ不可能だと思われます。そのタイムラグを短縮化する活動こそがモニタリングであります。

ベネッセ社においては、予防的な措置はある程度されていたと思われ、また、システムログも原因究明に十分なほど取得されていたようです。ただ、その収集したシステムログは定期的にモニタリングされていない、あるいはパスワード試行エラー等のエラーログ中心のモニタリングしかされていなかったことと思われます。特に今回は内部の正当なユーザかつ付与権限が強力であることから、不正アクセス対策のほとんどは無効になります。もしかしたら、今回の事件では容疑者がログのモニタリング状況を把握しており、発覚することはないと考えていたのかもしれません。

また、システムログについても、個々のログは一見正常に見える可能性が高く、数万件の検索を何十回も繰り返す等、行動分析に基づくモニタリングを行う必要があると思います。ここまで行うには大量のログを操作、分析し、異常な行動を発見しなければならないので、しばらく前では実現は困難でしたが、近年のビッグデータの流れで、ようやく大量のログを分析する環境が実現可能なレベルになってきたと思います。また、行動分析と言ってもシステムでの操作内容やログ内容はある程度決まっているので、マーケティング分析のように複雑な内容にはならないと思います。

既存の内部統制やセキュリティの状況に応じて、ログのモニタリング強化を図ることを検討してみてはいかがでしょうか。

上記内容に関するご相談やお問い合わせについては、「お問い合せ」のページからご連絡ください。

デルタエッジコンサルタントでは、個人情報保護に関して、

・個人情報の入手から保管、廃棄までの一連のプロセスの策定

・個人情報の漏えい防止(不正アクセス/内部不正)に向けた情報セキュリティ対策

・個人情報保護法等、関連する制度への対応

・万が一、個人情報が漏えいした際の危機管理体制策定

を支援するコンサルティングサービスを提供しています。詳細はこちらをご覧ください。

==>「コンサルティングサービス-リスク管理」のページ

興味や関心がございましたら、ぜひご連絡ください。

外部委託先簡易診断サービスの提供を始めました—>紹介ページ昨今相次ぐ情報漏えい事故に対処するため、システム開発・保守業務の外部委託先におけるセキュリティ整備状況や統制状況を確認するための簡易診断サービスの提供を開始しました。 |