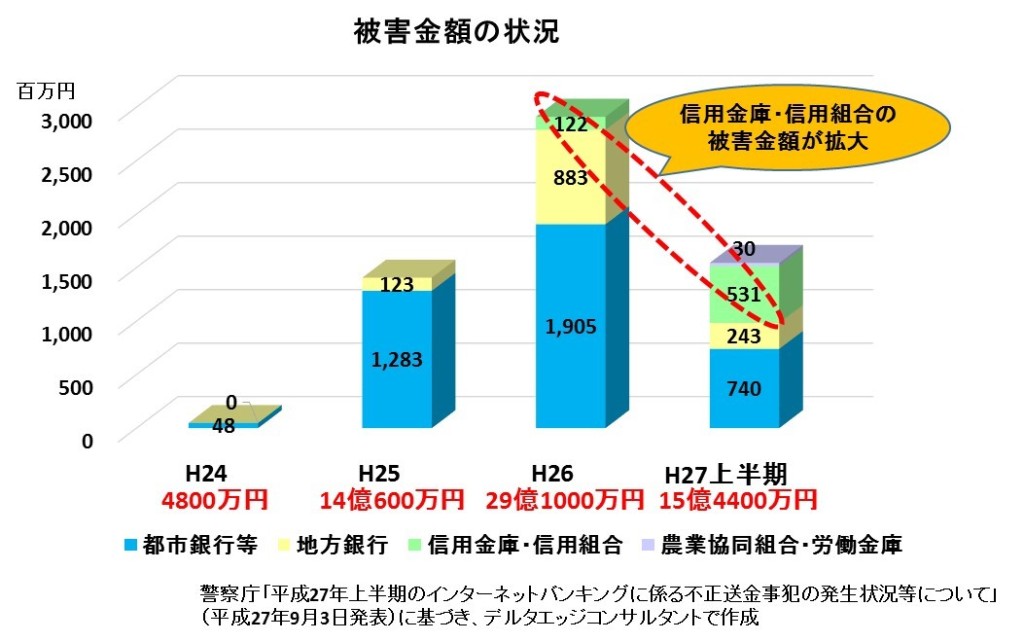

先日、警察庁が発表した資料によると、今年の上半期(2015年1~6月)に発生したインターネットバンキングの不正送金事件は754件、約15億4400万円に上ったとのことです。昨年は通年の被害額が約29億円だったので、このままだとこれを上回る被害額となるペースです。皆さんの会社や組織の銀行口座も、気が付いたら空っぽになっていることもあるかもしれません。

今回は不正送金事件の状況を確認するとともに、その対策について確認します。

不正送金の被害状況

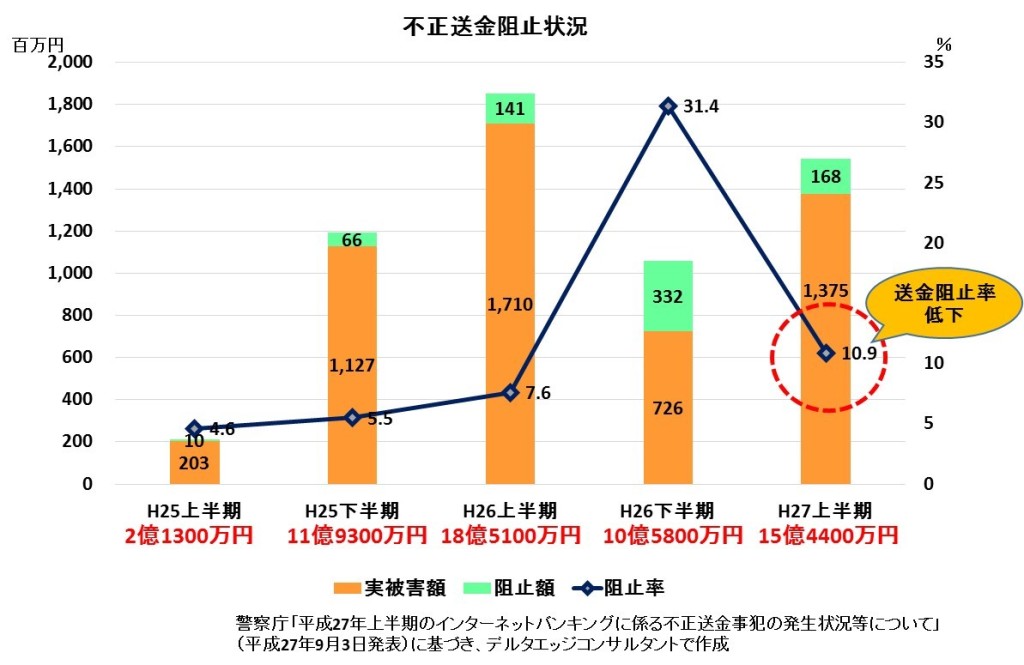

警察庁が発表した「平成27年上半期のインターネットバンキングに係る不正送金事犯の発生状況等について」を確認すると、昨年下半期に減少した被害が、再び上昇していることが分かりました。

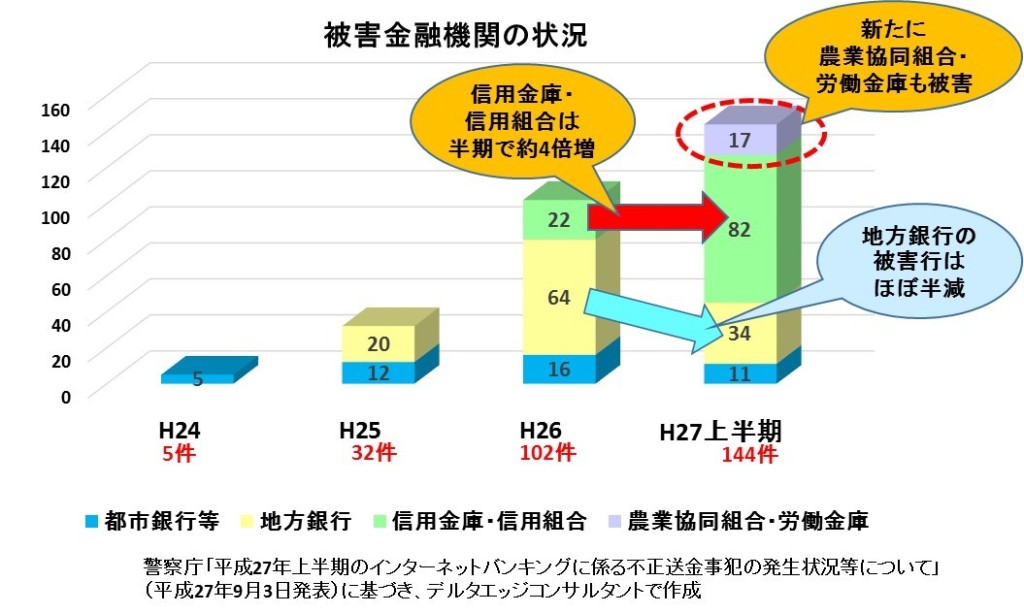

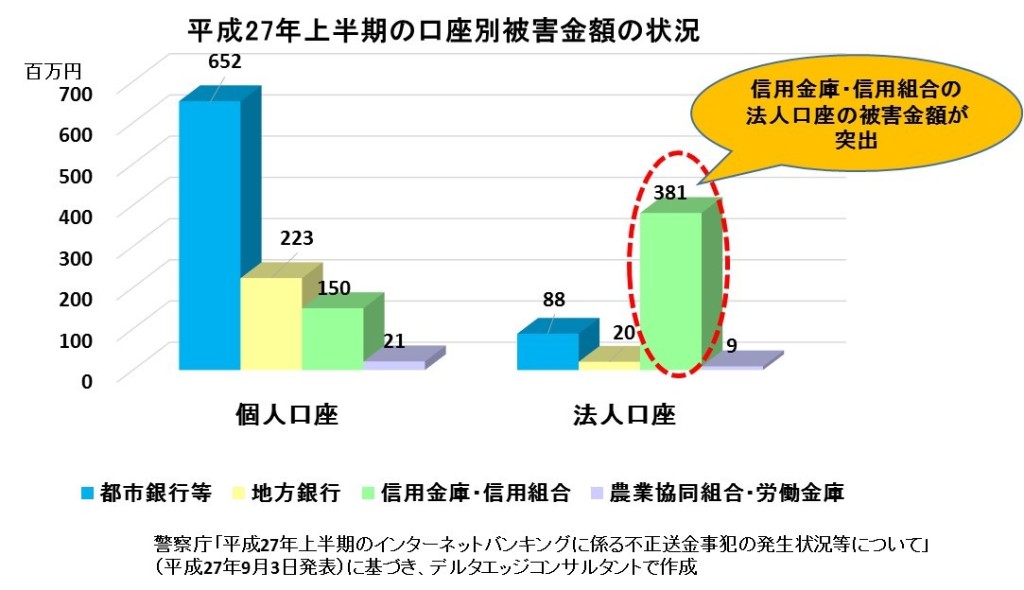

まず、被害にあった金融機関についてですが、今年の上半期の特徴は以下の通りです。

・昨年急増した地方銀行は減少

・信用金庫・信用組合の被害数、被害金額が急増

・新たに農業協同組合や労働金庫に被害が発生

特に信用金庫・信用組合については、被害を受けた金融機関数、被害金額ともに、上半期だけで昨年の4倍前後となっています。昨年は都市銀行よりもセキュリティ対策が甘いと考えられる地方銀行の被害が急増しましたが、今年は更にセキュリティ対策が遅れていると考えられる信用金庫等に攻撃対象がシフトしたと考えられます。その意味では、資金面等の問題もありますが、金融機関全体での対応が後手に回っています。

次に被害にあった口座ですが、都市銀行、地方銀行の法人口座の被害は減少する一方で、信用金庫・信用組合の法人口座の被害額が急増しています。これは金融機関、法人ともにインターネットバンキング対策が進んだ都市銀行や地方銀行から、信用金庫・信用組合に攻撃対象がシフトし、かつ預金金額の大きい法人口座が狙われた結果だと考えられます。

なお、被害に遭った預金の送金先口座は中国人名義のものが過半数を占めています。また、被害金額の約6割が出し子の引き出しにより現金化されています。

こうした被害に対して、警察庁や金融機関では不正送金を阻止するための施策を実施しています。昨年の下半期では、被害阻止は全体の3割以上となっておりましたが、今年の上半期は1割前後に低下しています。こうした状況から、信用金庫に対して当日送金の停止等の被害防止対策を要請、等の対策を実施しています。

不正送金対策として何をやるべきか?

不正送金対策として、警察や金融機関も様々な対応をしておりますが、すべての被害を阻止できる訳がありません。また、不正送金の手口も年々複雑化、巧妙化しており、現在の対策もいつ無効化されるかわかりません。攻撃者は金銭の不正取得を目的としており、ある攻撃手法がブロックされても別の攻撃手法によって目的を達成しようとします。こうした攻撃手法の変化について情報収集することも、対策を検討する上で重要です

不正送金を行う手口としては、以下の2つが代表的な手口です。

- フィッシング

- コンピュータウィルス

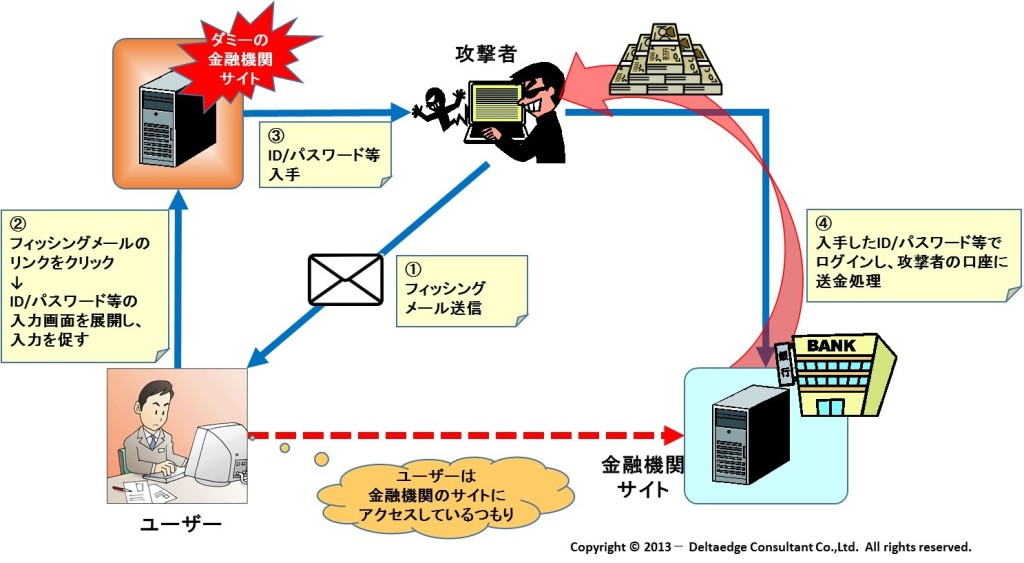

フィッシングとは、例えば取引している金融機関を装ったメールを送信し、偽のインターネットバンキング画面へ誘導することで、IDやパスワードを入力させ、認証情報を盗む手口です。その流れをイメージ化したのが、以下になります。

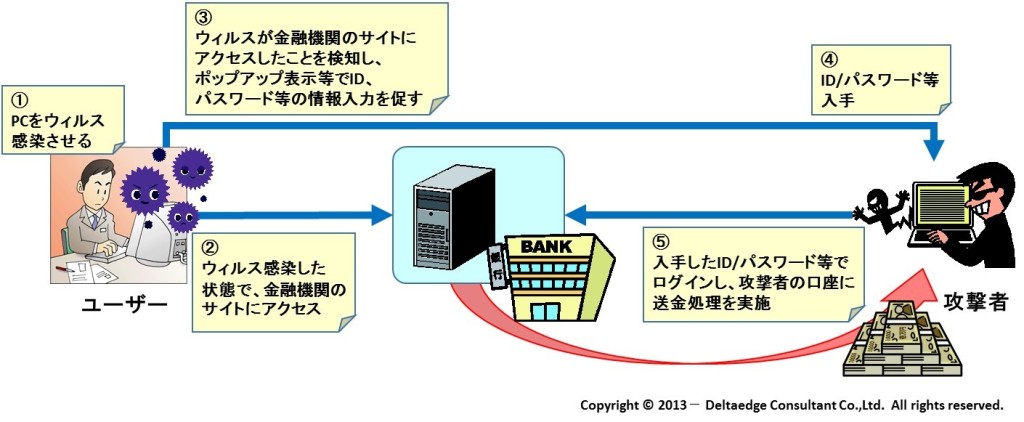

コンピュータウィルスによる手口は、インターネットバンキングを行う担当者のPCをウィルスに感染させ、金融機関のサイトにアクセスするとウィルスがこれを検知し、IDやパスワードを入力するポップアップ画面を表示することで、入力された認証情報を外部に送信することで盗み出します。その流れをイメージ化したのが、以下になります。

また、最近ではMITB(Man In The Browser)と呼ばれる攻撃も報告されています。これもコンピュータウィルスによる攻撃なのですが、上記で説明したのと大きく異なるのは、MITB攻撃は金融機関のサイトに通常のログインをした後にセッションを乗っ取り、バックグラウンドで不正な口座に送金してしまいます。これまではワンタイムパスワードが不正送金防止に有効とされてきましたが、MITB攻撃の出現によって、ワンタイムパスワードさえもくぐり抜けてしまい、攻撃を受ける可能性が出てきました。

こうした攻撃への対策としてはどうすればいいのでしょうか。

対策の内容としては、何か特別なことが必要な訳ではなく、従来から言われている対策を行うことで多くの場合は対応できます。

- PCにウィルス対策ソフトを導入し、パターンファイルを常に最新の状態に更新する。

- コンピュータのOS(Windows、等)やブラウザなどのソフトウェアを、セキュリティパッチを含め、常に最新の状態に更新する。

- インターネットを通じて利用する各種サービスにおいて、ID/パスワードを使い回さない。特にインターネットバンキング等の重要なサービスに使用するID/パスワードは個別に設定する。

- 利用している金融機関の正規のURLやドメイン情報を確認しておき、金融機関からのメールやメール内のリンク先の入力画面では、メール送付元のドメインや画面のURLを確認する。

- 利用している金融機関のホームページやインターネットバンキング等のURLはブックマークに保存し、メール本文内のリンクではなく、ブックマークからアクセスする。

- インターネットバンキングにアクセスした際に、いつもと異なる不審な入力画面や、ログイン後に再入力を促す画面が表示された場合、IDやパスワード等の認証情報を入力せず、金融機関等に確認する。

- ワンタイムパスワードをメールで受信している場合、PCで受信するメールアドレスではなく、携帯電話等、別の端末で使用するメールアドレスを登録する。(仮にPCがウィルス感染していても、ワンタイムパスワードが盗まれない)

- 金融機関が提供する各種対策ソフトを導入する。

もちろん、資金的余裕があったり、事業運営上の特別な要件があったりする場合は、様々な会社が提供するソフトウェアを導入する、セキュリティサービスを利用する、という手段もあります。ただ、こうしたソフトやサービスを利用しなくても、追加的なコストをかけずに対応することは可能です。もちろん、個人でインターネットバンキングを利用している方々に対しても有効な対策です。

不正送金についても一般のセキュリティ対策と同様、攻め側と守る側のイタチごっこになるので、決定的な防止策はありません。上記に提示したウィルスチェックやセキュリティパッチの適用等、日常の積み重ねを怠らないことが一番の防止策です。

上記内容に関するご相談やお問い合わせについては、「お問い合せ」のページからご連絡ください。

デルタエッジコンサルタントではセキュリティ全般にわたっての

・簡易評価

・現状評価や見直し

・教育や訓練

等のコンサルティングサービスを提供しております。

詳細はこちらをご確認ください。

==>「コンサルティングサービス-リスク管理」のページ

興味や関心がございましたら、ぜひご連絡ください。