2015/06/05

日本年金機構は6月1日に、機構職員のPC端末が外部からのメールによってウィルス感染し、約125万件の個人情報を含む年金情報が外部に流出したと発表しました。国内の公的機関としては過去最大規模の情報流出であり、被害はさらに拡大する可能性もあります。

報道等ではいわゆる「サイバー攻撃」と呼ばれる高度な手法を用いたものではなく、極めてオーソドックスなウィルスメールの送付による不正アクセスや情報流出の手口であるように推測されます。また、日本年金機構の情報管理の甘さや体質を批判する声も多いのですが、こうした攻撃は皆さんの企業に対しても行われる可能性があります。現時点での情報は全体像を捉えきれないところもありますが、今回の事件の状況を振り返り、推測込みではありますが、何が起きたのかを確認していきます。

事件の概要

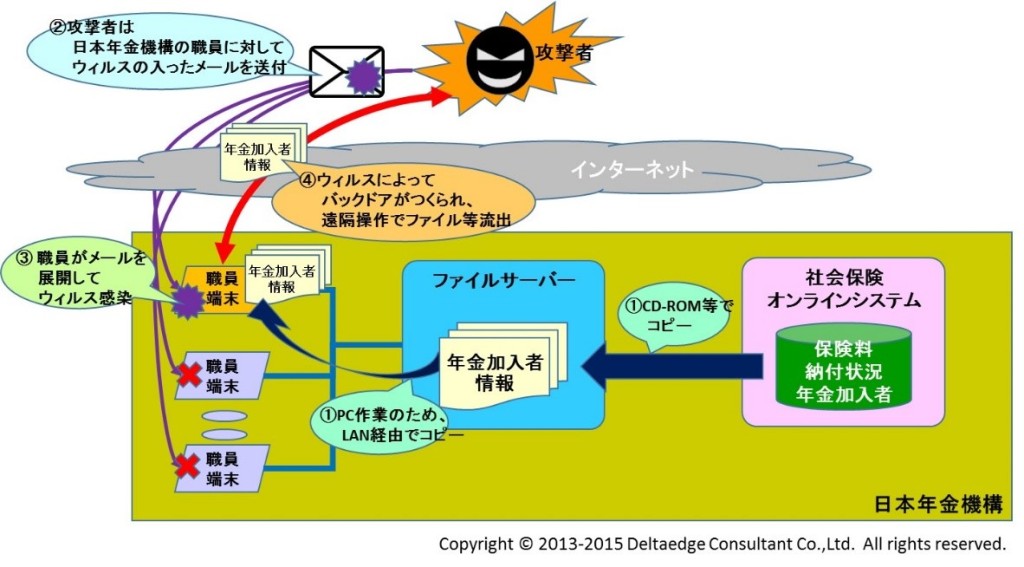

今回の情報流出事件における流出イメージは以下の通りです。

①日本年金機構では、業務上の理由で、社会保険オンラインシステムから作業に必要な年金加入者情報をCD等でコピーしていました。さらに、ファイルサーバーから職員のPC端末に年金加入者情報をダウンロードしていました。(内部規定違反の可能性)

②攻撃者は、日本年金機構の職員に対して、インターネット経由でウィルスの入った電子メールを送付しました。

③攻撃者から電子メールを送付された職員の誰かが添付ファイルを展開し、この職員の端末はウィルスに感染しました。

④ウィルス感染したPC端末から外部に対してバックドアが作成され、攻撃者はこのバックドアを通じてPCを遠隔操作し、PC端末内のファイルを外部に流出させました。

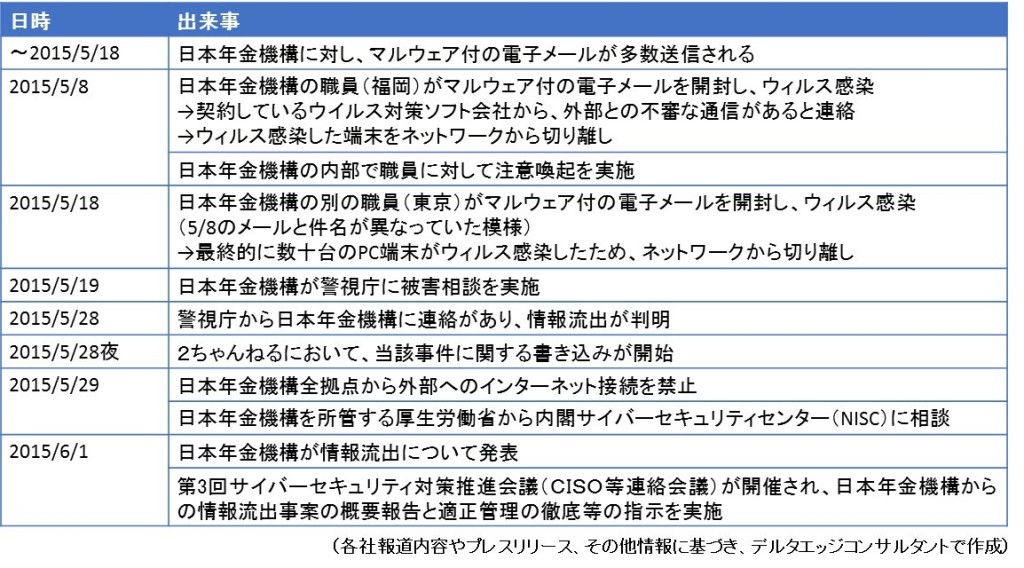

今回の事件を報道されている情報をもとに時系列でまとめると、以下の通りです。

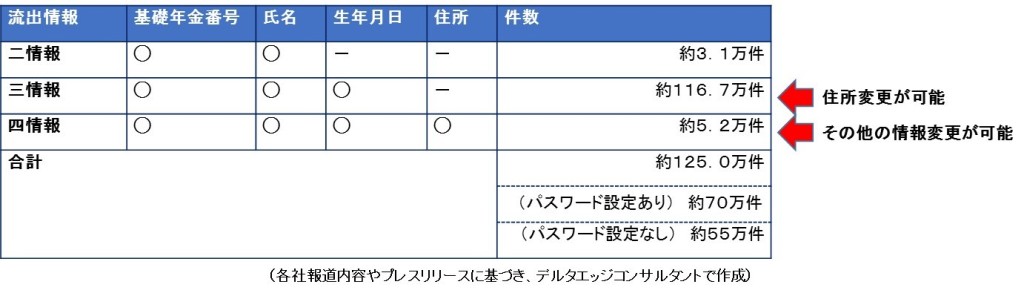

また、日本年金機構が発表した流出情報の概要は、以下の通りです。

日本年金機構の流出事件における課題

報道等では日本年金機構の今回の事件への対応状況ばかりでなく、内部での情報管理や業務のやり方などについても様々な意見や批判が提示されています。その中で、以下のトピックについてその状況を確認していきます。

トピック1:組織内での重要情報の取扱い

トピック2:不審なメールの添付ファイル展開

トピック3:5月8日の初動対応の不備

トピック4:今回の事件に関するネット掲示板への書き込み

トピック5:記者会見の状況

トピック1:組織内での重要情報の取扱い

今回の事件では不審メールの送信以前に、日本年金機構における重要データの運用上の問題が指摘されています。一部では、「大量の個人情報が基幹システムからLANに接続するファイルサーバーやPC端末に移すことができた」ことや「インターネットに接続するPC端末で、ファイルサーバー上の個人情報を閲覧できる状態だった」ことを問題視する報道や識者の意見がありますが、組織内の重要データの取扱いについては、その業務内容やシステム環境など様々な要因に基づいて決まってくるので、上記の事象が必ずしも問題のある事象だとは言い切れないと考えます。

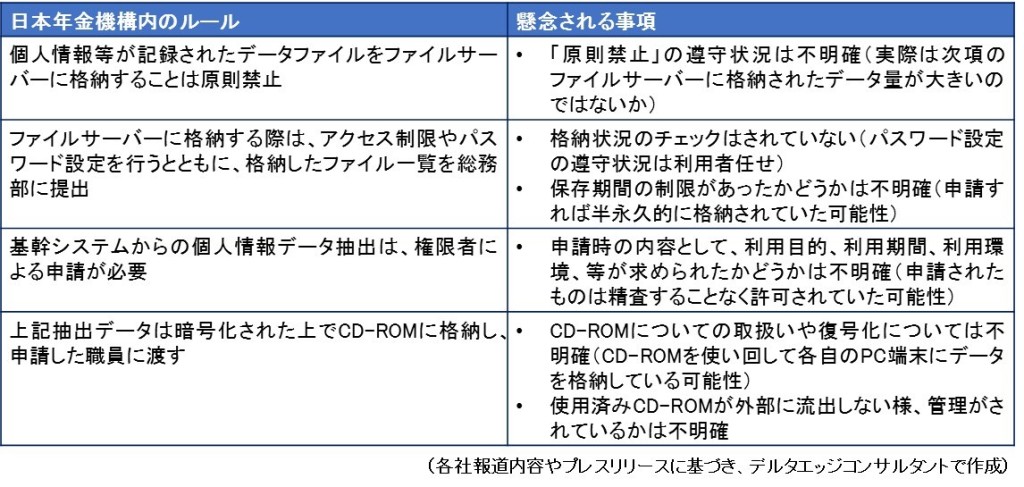

日本年金機構では個人情報等の重要情報に対して、以下の様なルールがあったとされています。しかし、規程等のルール自体は非公開のため、細部がどこまで決められていたのかは不明確です。

今回の事件では流出した個人情報はファイルサーバーやPC端末に格納されていました。一時的に個人情報を含む作業用データをファイルサーバーに格納することは業務上の必要性があったかもしれません。問題視すべきなのは、

- 一度に作業するとは考えにくい大量のデータを

- 恐らくは継続的にサーバー上に格納していた(もしかしたらPC端末にも)

ことです。つまり、上記で提示したルールは形骸化しており、ルールそのものも懸念点で示したとおり、細部まで考慮されていない可能性があることから、実質上は実務の効率性を優先され、セキュリティレベルが低い状態となったと考えられます。

このことは見方を変えれば、基幹システムである社会保険オンラインシステムが外部の目や世論等を気にするあまり、過度にセキュリティレベルを上げすぎていることが原因であるとも考えられます。すなわち、社会保険オンラインシステムのセキュリティが厳しく、日常業務に全く適応できないため、日常使用することの多い個人情報を含むデータを、使い易いがはるかにセキュリティレベルの落ちるファイルサーバーにエクセル化して格納していたのではないか、と推測されます。

以上から、報道等で言われている、内規が遵守されていないという程度の話ではなく、日本年金機構内部の業務と基幹システムとが完全にミスマッチを起こしており、結果として業務を実施するにはセキュリティレベルを下げざるを得ないという構造的な問題ではないかと考えます。

トピック2:不審なメールの添付ファイル展開

今回の事件で批判が集中する事象の一つであり、公的機関でなくてもすべてのユーザーが注意しなければならないことです。しかも今回の事件では、いわゆる標的型攻撃と呼ばれるような高度なメール送信が行われていないようです。標的型攻撃では特定の個人や役職の者をターゲットとし、そのターゲットの組織での役割やライフスタイル等を調査した上で、日常受け取るのと変わらないようなメールになる様に偽装して送付されるので、注意しないと不審メールかわからないケースもあるのですが、今回の不審メールでは、

- 送信元はフリーメールアドレス

- 送信先は公開メールアドレス(調達受付用)

→5/18時点では流出した個人メールアドレスにも送信された模様 - 件名は日本年金機構の業務に関連するが、上記公開メールアドレスの目的とは関連しない

(「厚生年金基金制度の見直しについて」「オープンセミナーのご案内」、等)

といったように、あまりにも初歩的な内容となっております。

そもそも、業務関係の電子メールがフリーメールアドレスから送付されてきたり、調達と関係のない件名であったりすれば、通常は組織のセキュリティ担当に連絡すべきであり、最悪でも無視するという対応を行うべきです。しかも添付ファイルまで展開してしまったことには返す言葉がありません。

通常であれば、結論としてセキュリティ教育の徹底といった内容になりますが、今回の状況はそれ以前のレベルであり、そもそも国民の重要な情報を取扱っているという自覚が不十分であると言わざるを得ないと考えます。

トピック3:5月8日の初動対応の不備

5月8日の最初のウィルス感染について、ファイル展開した担当者が異変に気付いたかどうかは不明確でしたが、引き続きウィルス感染した端末で業務を行っていたようです。そして数時間後、内閣サイバーセキュリティセンターから不審な通信が行われているとの連絡を受け、不審メールをクリックしてウィルス感染した端末をネットワークから切り離しました。しかしその後に行われたのは不審メールに注意する旨の注意喚起のみでした。本来であれば、

- 組織内ネットワークのインターネット接続を停止

- 組織内ネットワークに接続するPC端末、サーバーすべてのウィルスチェック

- 外部に流出した可能性のある情報の調査

- 警察や内閣セキュリティセンターに対する報告

といった一連の手順を行わなければいけなかったはずです。

少なくともバックドアがつくられ、不審な外部との通信が行われていたという事実があるので、この時点で何かしらの情報が外部に流出したと考えるべきです。その後、5月18日の第2回目のウィルス感染までの外部との通信状況などは明らかにされていませんが、目立った通信は検出されていないようなので、5月8日の時点で適切な対処を行うことで、被害は非常に限定された範囲に留まっていた可能性があります。

一方で、こうした対処を行ったら業務が停止、遅滞することは明らかであるため、静観していたという見方もできますが、不正アクセスによるデータ流出は見た目には実行状況がわからないので、単に攻撃者に時間的猶予を与えるだけです。

こうして見ると、この最初のウィルス感染が内部的にどこまで報告されており、どのレベルで静観することを決定したのかが重要なポイントとなります。一般的に言われている危機対応では、直ちにセキュリティを統括する担当部門に連絡し、組織上層部に直結するセキュリティ対策や危機管理の会議体等で判断することになります。機構内にウィルスへの注意喚起メールが送信されているので、ある程度のレベルまで報告がされていたと推測されますが、危機意識が不十分であったと言わざるを得ません。これには、別のバイアスが働いた可能性があります。すなわち、日本年金機構での事件や不祥事は社会保険庁時代からの経緯もあり、世間から注目されるため、大騒ぎせずに静かにやり過ごそうという考えが意思決定を誤らせたのかもしれません。

また、不審な通信を確認した内閣サイバーセキュリティセンターがその後どう関わったのかが不明確です。もし縦割り行政の弊害で、組織の壁を超えることができず、日本年金機構や監督官庁である厚生労働省の意思決定を尊重するのであれば、意思決定プロセスの見直しを検討すべきではないでしょうか。

追加すると、5月8日の注意喚起メールの内容が充実していれば、5月18日のウィルス感染を防止できた可能性があります。この注意喚起メールでは、ウィルスが封入された電子メールの情報が一切提示されず、単に不審なメールに気をつけましょう、という程度の内容だったと報道されています。送付された不審メールのメールアドレスや件名等について例示し、より具体的な注意を行なえば、5月18日の不審メールも防げた可能性があります。

トピック4:今回の事件に関するネット掲示板への書き込み

5月18日のウィルス感染後、情報流出が明らかになった5月28日に、ネット掲示板である2チャンネルに、日本年金機構の職員によると思われる書き込みが行われました。このような事件が発生した場合、問い合わせ窓口を一本化し、一般の職員や社員にはかん口令を敷くことで曖昧な情報が錯綜したり、攻撃者が参考にする情報を提供したりすることを防ぐものです。しかし今回は、内部の情報を公開するような行為が行われてしまいました。そもそも公式発表前に組織の不祥事を公開することは、倫理観や組織へのロイヤリティが欠けているに等しいと考えられ、日本年金機構内の組織文化や風土が思わしくないことを露呈していることに等しいと考えます。

トピック5:記者会見の状況

6月1日に日本年金機構は情報流出についてプレスリリースを出すとともに、水島理事長ほか2名が記者会見を行いました。冒頭、日本年金機構から事件についての説明や謝罪が行われた後、その後質疑応答が行われました。

こうした記者会見で伝達すべき内容は以下の通りです。

・事件に対する謝罪

・発生した問題の内容や原因

・調査状況

・内部での対応や再発防止策

・顧客や社会全体に対する対応や注意喚起

・今後の経過報告等

上記の内容を伝えられる範囲で、誠意をもって発表することが重要なのですが、質疑応答前の発表内容はプレスリリースをそのまま読み上げただけであり、それが原因なのかもしれませんが、プレスリリースの最後に記載されている「このたびの事案を重く受け止め」た印象があまり感じられませんでした。余計な発言を防ぐため、原稿通りの内容を読み上げたのはわかりますが、少なくとも謝罪の部分に関しては、もう少し自身の言葉で話されるべきだと思います。

また、以降の報告をどのような段階で、どのように行うか一切明かされなかったことも問題です。事件の発覚直後であり、刑事事件でもあるため、話せる内容は限定されてしまいがちですが、報道機関もそれ以上の情報を引き出そうとするものです。その場合に今後の調査状況等の報告をどの段階で行うかについて一言あれば、多少なりとも追及を和らげる効果があるかもしれません。記者会見後の質疑応答を見ると、想定問答が不十分であったことは明らかです。

最後に、一番の問題は今回の事件で直接被害を受ける可能性のある国民に対して、不安を払しょくし、安心感を与えることが十分にできていないことです。例えば、流出情報を二情報/三情報/四情報と分類して発表されましたが、この情報の種類によって年金に関するどのような情報が変更される可能性があるのか、そのためにどの様な対応をするのかという説明が行われず、単純に「本人確認を行う」だけで済ませていました。特殊詐欺のなりすまし電話の可能性に対して、「日本年金機構から電話確認しません」と発表することもありませんでした(質疑応答の中で断片的に語られましたが)。

日本年金機構のフリーダイヤルに問合せ電話が殺到しているという報道を見ると、記者会見で国民に安心感を与えるには不十分であったと考えます。

その他の注意点

以上、日本年金機構の情報流出事件について確認し、セキュリティ対策や危機管理の課題点について確認してきました。もちろん、上記の内容について皆様の組織でも再確認し、必要に応じて改善することが重要ですが、事件の当事者ではなくても留意することがあります。それは、こうしたサイバー攻撃の踏み台にならない様に注意することです。こうした事件について企業や組織のマネジメント層やセキュリティ担当者とお話をすると、中には「うちは盗まれて困る重要な情報はないから」という意見をされる方がいます。しかしながら、外部の攻撃者にサーバー等を乗っ取られるリスクを真剣に考えるべきです。

今回の事件でも、ウィルスの入ったメールの送信や、流出したデータの保存といった攻撃の起点は、攻撃者のPCからではなく、攻撃元を特定されないため、幾つかの外部の企業や組織のサーバーを乗っ取って行われたことがわかっています。つまり、セキュリティ対策をおろそかにすると、こうした大きな事件で利用される可能性があるということです。

もし自組織の機器が乗っ取られて攻撃に利用された場合、自組織の情報の流出等、直接の被害が無くても、事件が発覚した場合は乗っ取られた機器が捜査機関に押収されてしまうので、日常の業務に支障を起こすこと可能性があります。また、報道等で自組織の名前が明らかにされた場合は、セキュリティ管理が不十分だと非難される可能性もあります。

自分の組織にとっては重要性が低くても、攻撃者にとっては利用価値が高いことに留意する必要があります。

参考

日本年金機構:「日本年金機構の個人情報流出について」(平成27年6月1日)

上記内容に関するご相談やお問い合わせについては、「お問い合せ」のページからご連絡ください。

デルタエッジコンサルタントでは、個人情報保護に関して、

・個人情報の入手から保管、廃棄までの一連のプロセスの策定

・個人情報の漏えい防止(不正アクセス/内部不正)に向けた情報セキュリティ対策

・個人情報保護法等、関連する制度への対応

・万が一、個人情報が漏えいした際の危機管理体制策定

を支援するコンサルティングサービスを提供しています。

詳細はこちらをご覧ください。

==>「コンサルティングサービス-リスク管理」のページ

興味や関心がございましたら、ぜひご連絡ください。